homeoffice

Wozu "Home Office"?

Das Arbeiten aus dem "Home Office" hat, nicht nur wegen der Corona Pandemie, sowohl ökologische als auch ökonomische Vorteile.

Vorteile ergeben sich sowohl für den Arbeitgeber als auch für den Arbeitnehmer.

- Reduktion von Fahrten sowie den damit verbundenen Reisekosten

- reduzierter Bedarf an Büro Infrastruktur

- flexiblere Arbeitszeiten

- gesteigerte Motivation der Mitarbeiter

- usw.

Home Office, sicherer Daten Transfer für Text- und Audiodateien

Unser Homeoffice ist eine komfortable Anwendung zum Austausch von Audio und Textdateien.

Die Verbindungen zwischen Teilnehmer und Server ist SSL verschlüsselt.

Die Daten sowie die zugehörige Datenbank werden auf dem Server nach AES256 verschlüsselt gespeichert.

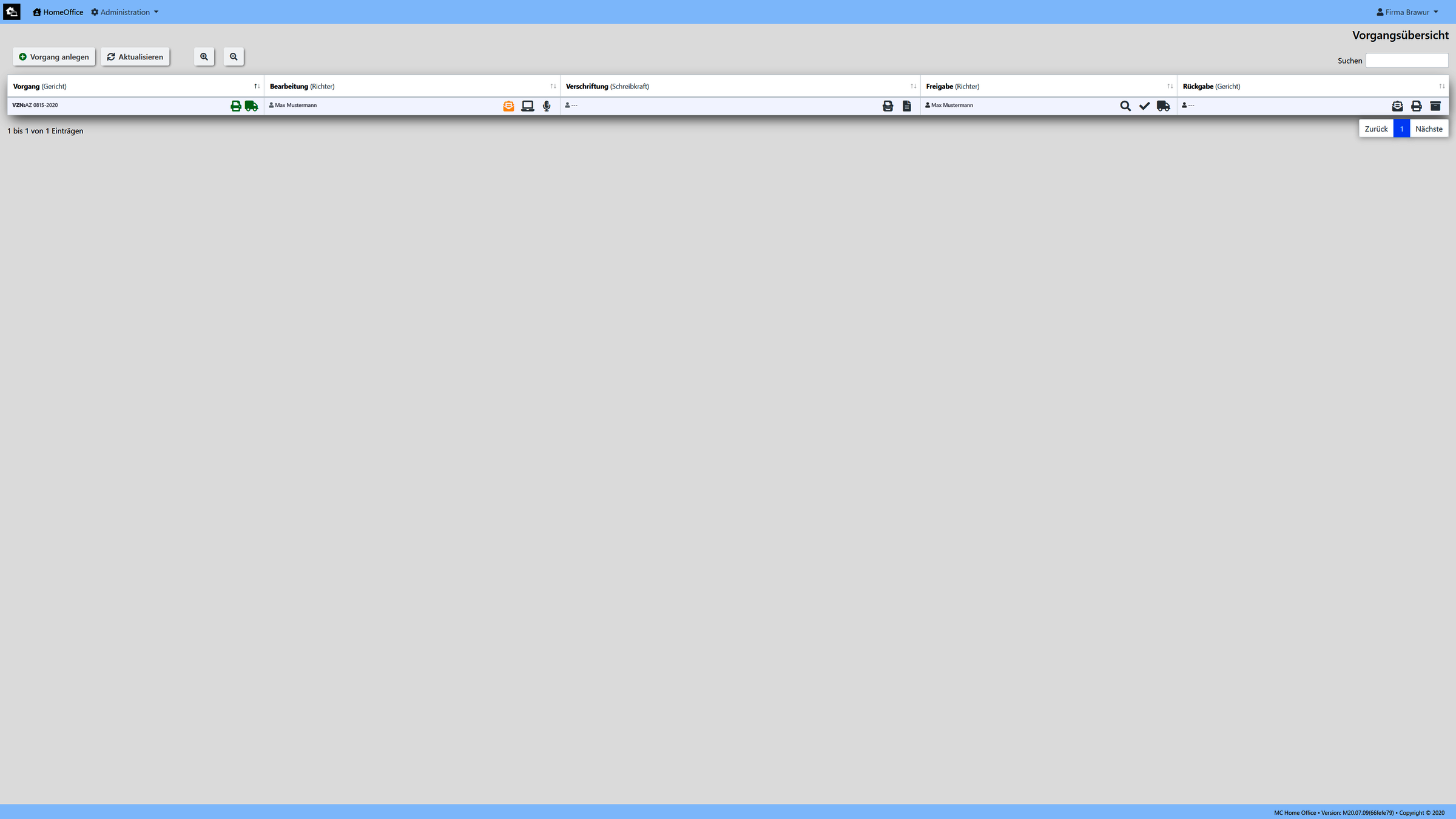

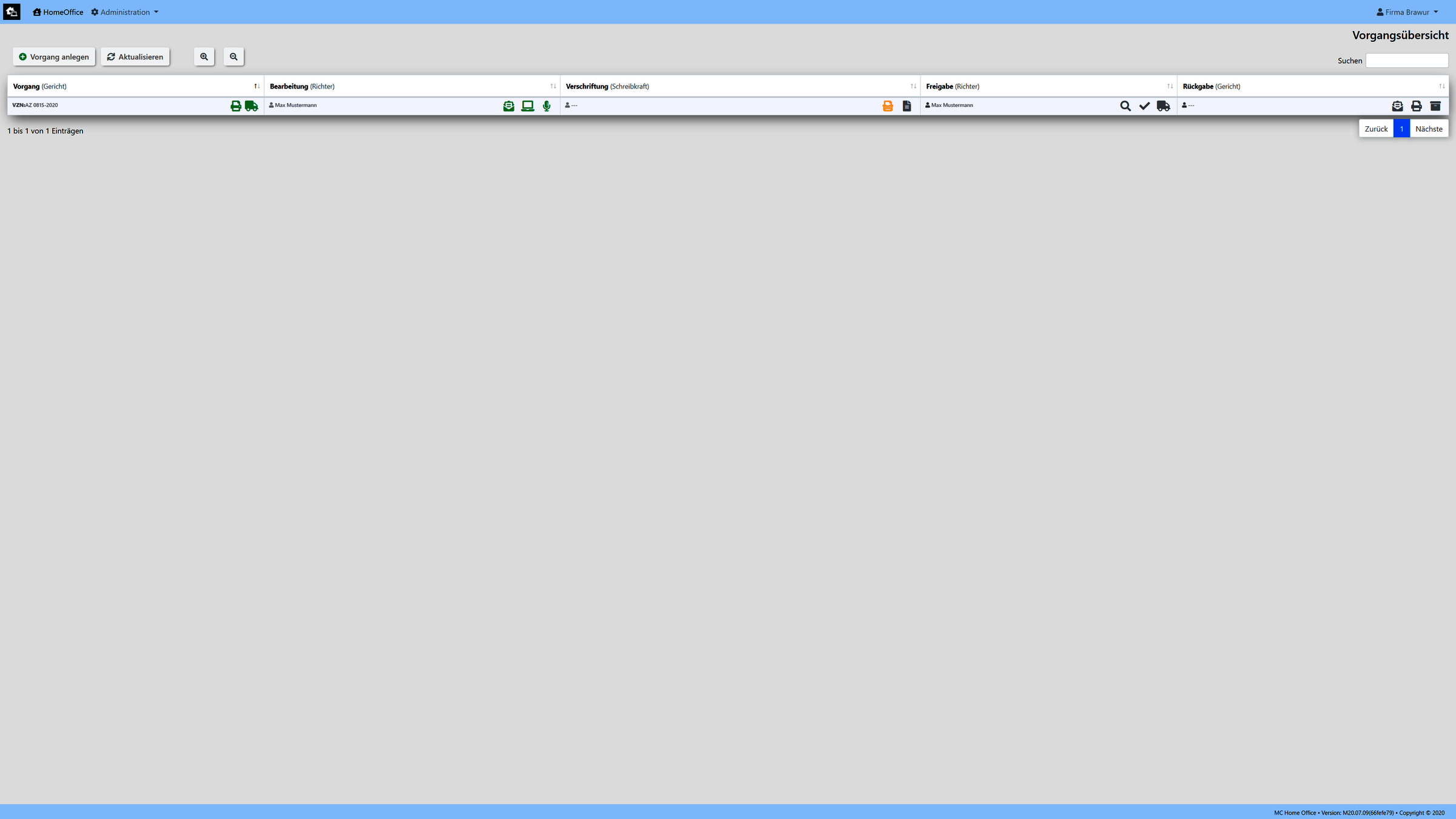

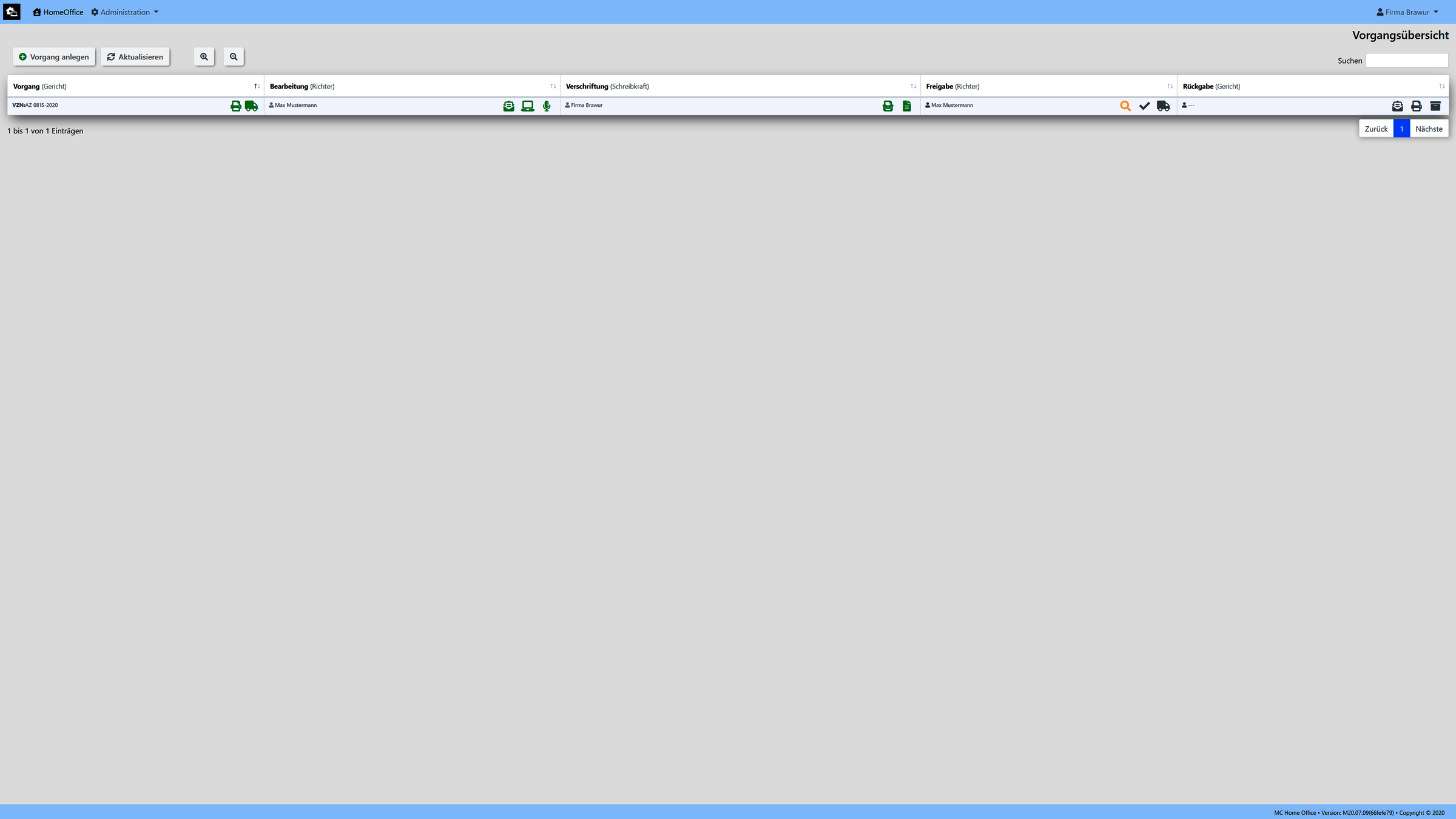

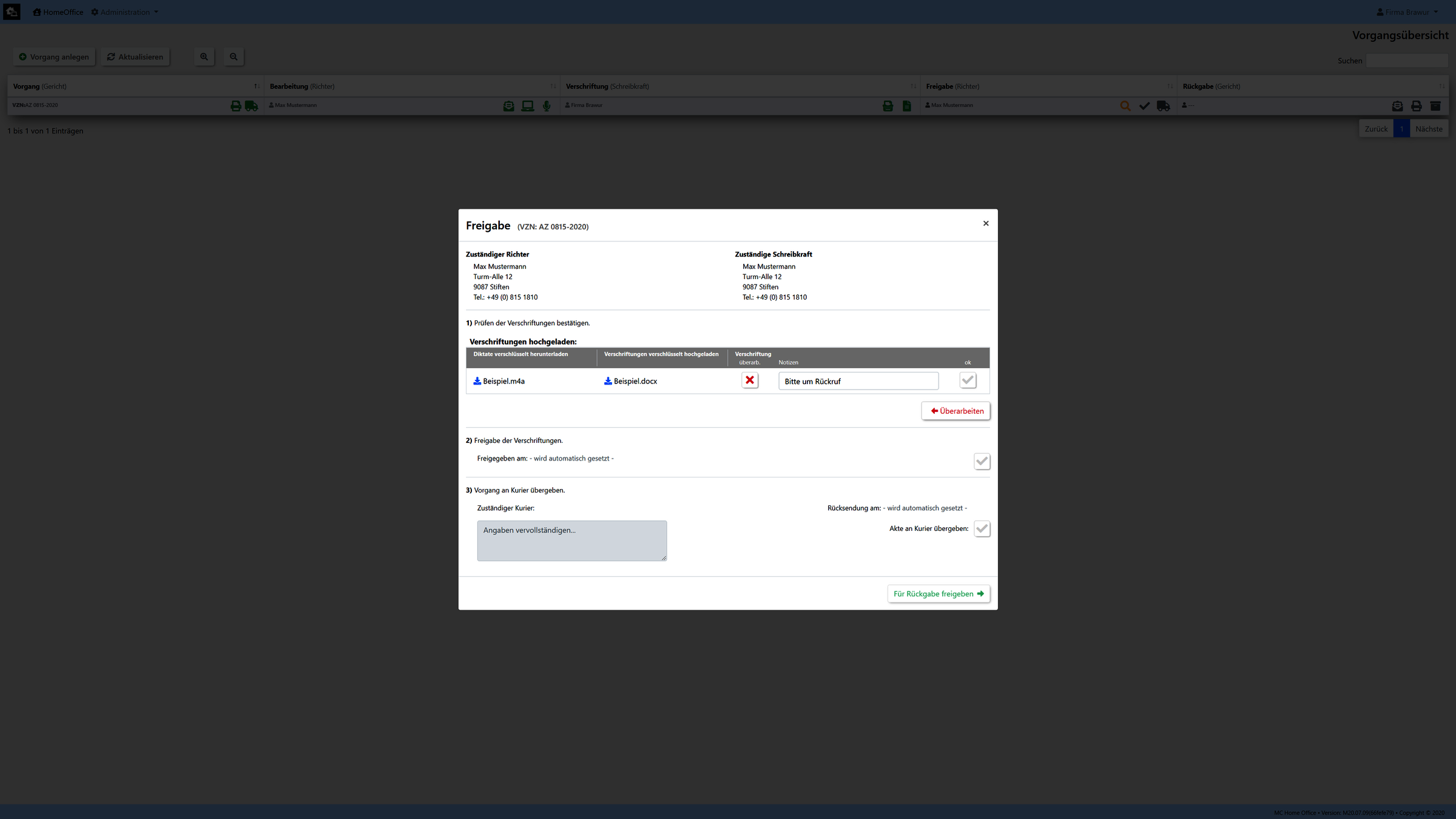

Die Oberfläche gibt einen eindeutigen Arbeitsablauf vor und stellt sicher, dass jeder Nutzer nur im Rahmen seiner Berechtigungen arbeiten kann. Alle Bearbeitungsschritte werden in einer Logdatei mit Zeitstempel gespeichert.

Dafür werden die Nutzerrechte bedarfsgerecht vergeben.

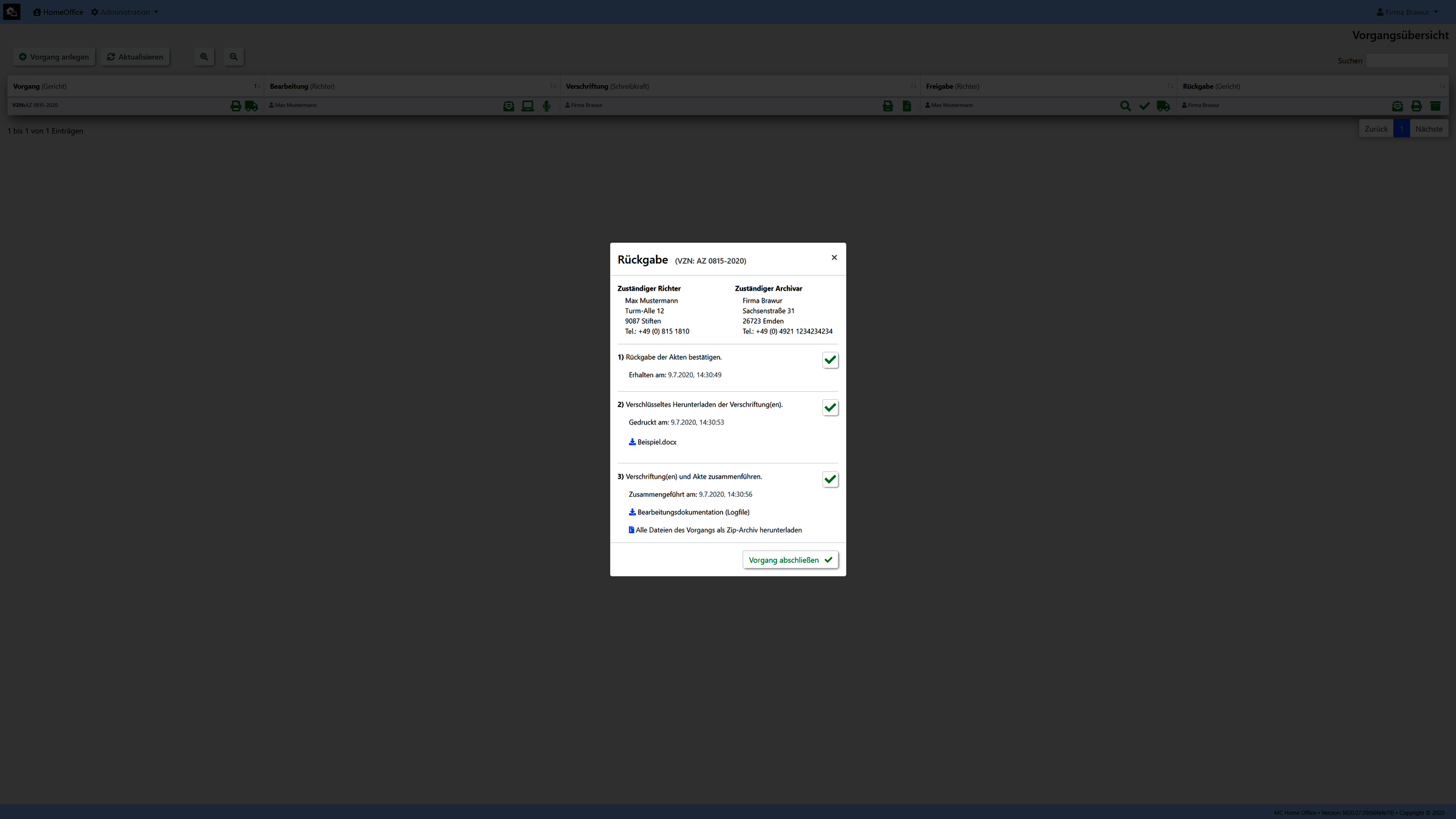

Sämtliche Arbeitsschritte werden dabei mit den Daten (Datum/Uhrzeit/Nutzer/alter Status/neuer Status) lückenlos dokumentiert.

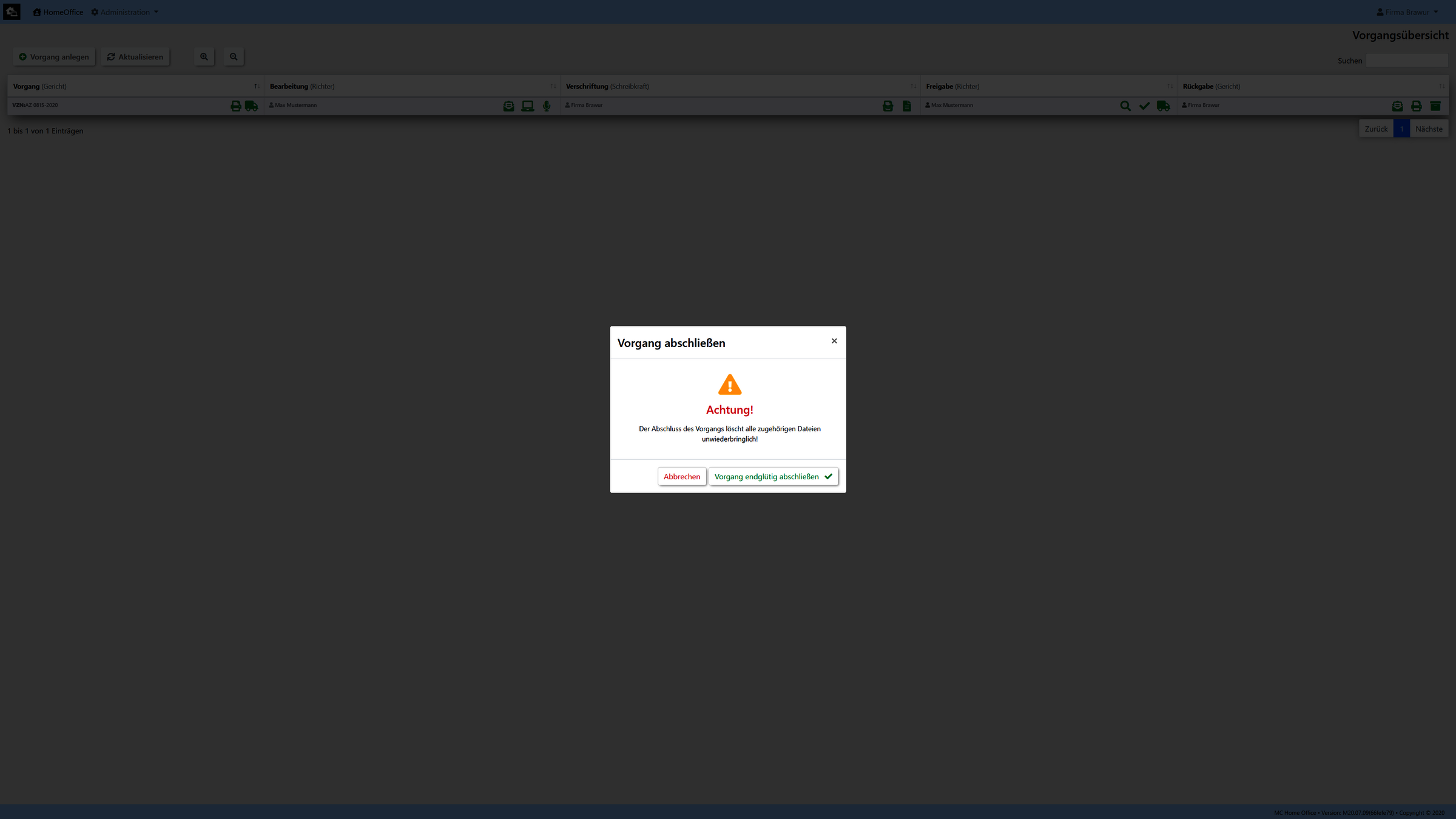

Nach dem Abschluss eines Aktenvorgangs wird dieser mit sämtlichen Dateien und Daten zum Download für die Archivierung angeboten und anschließend auf dem Server rückstandsfrei gelöscht.

Unsere Umsetzung

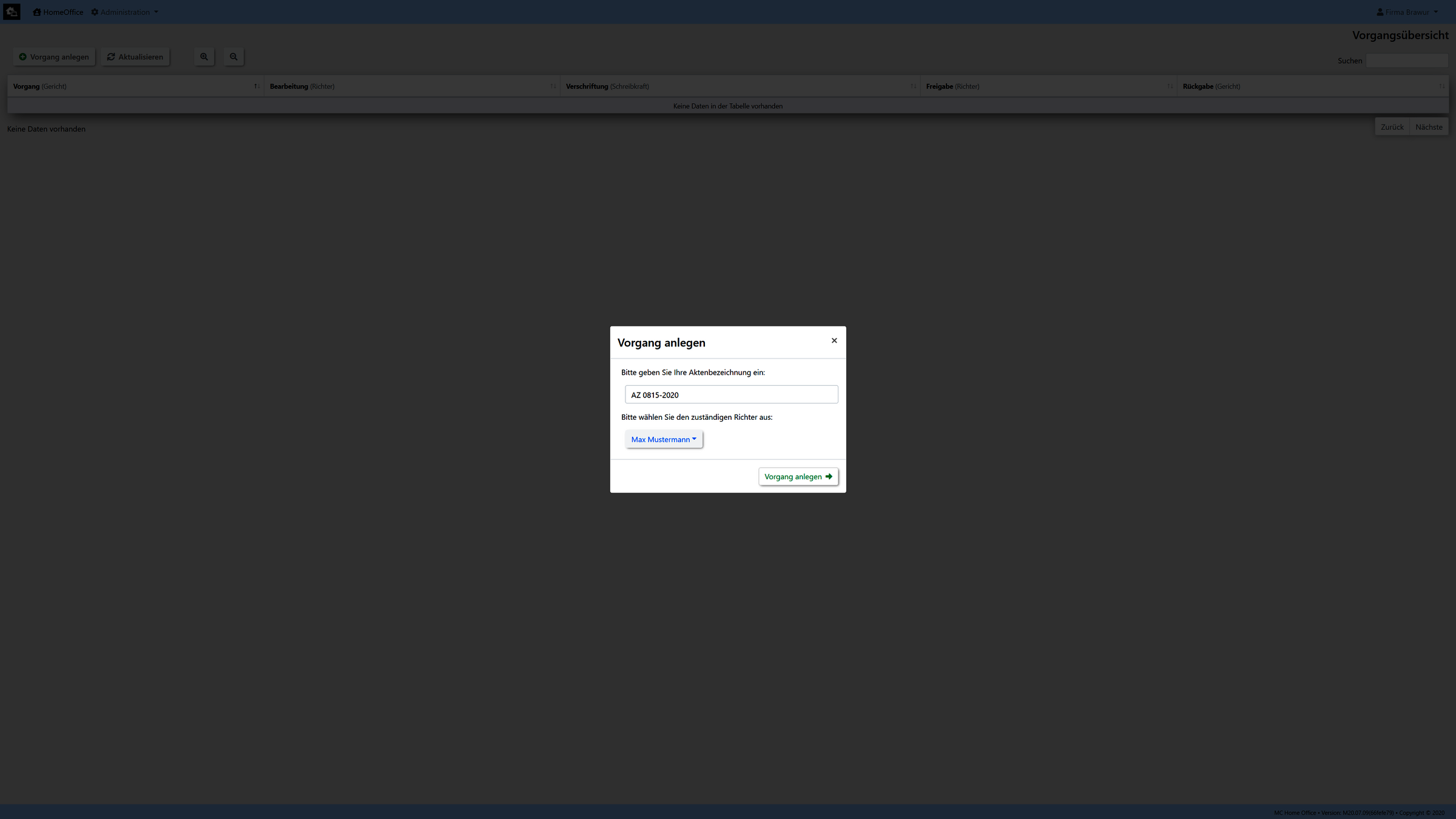

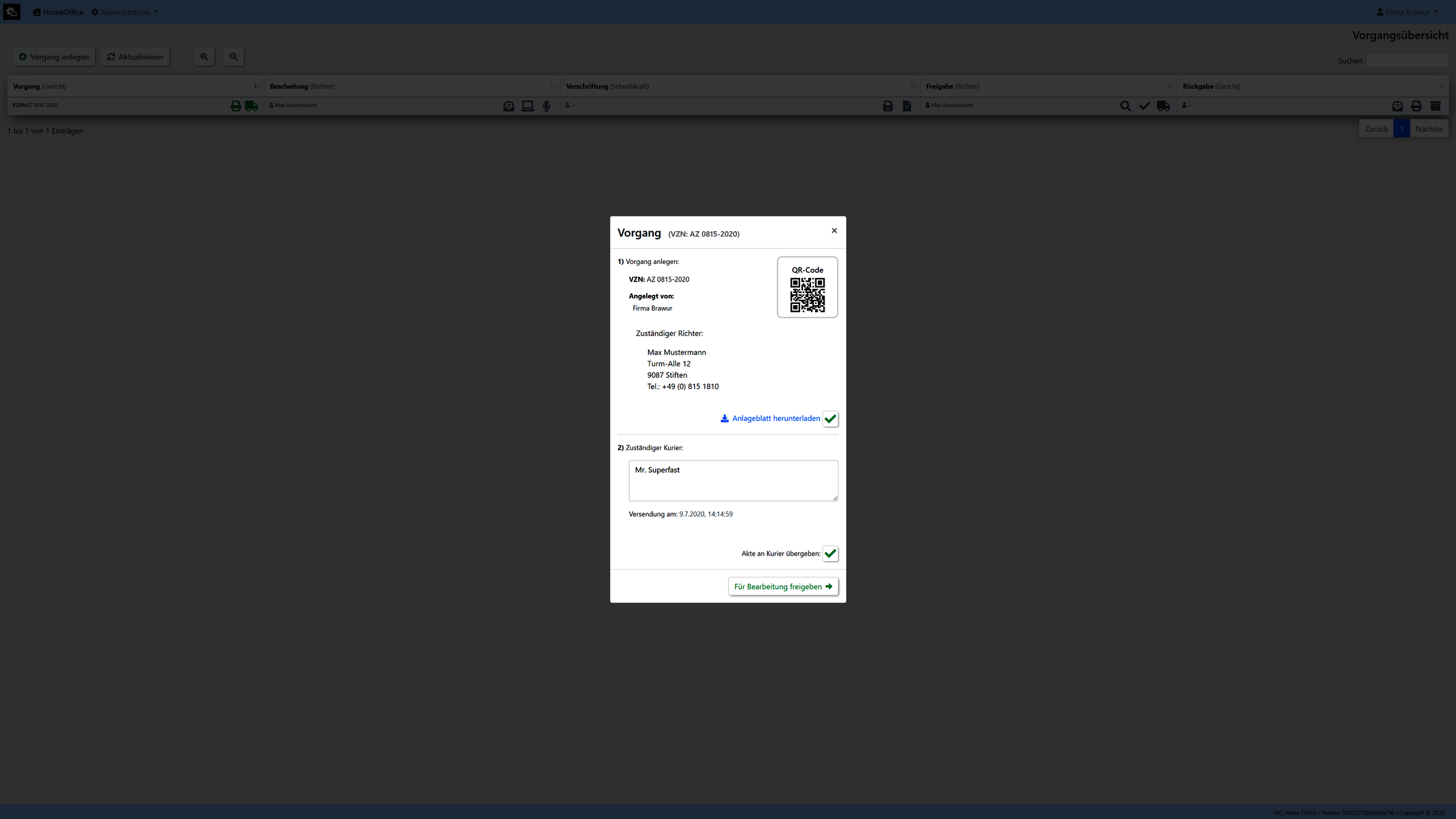

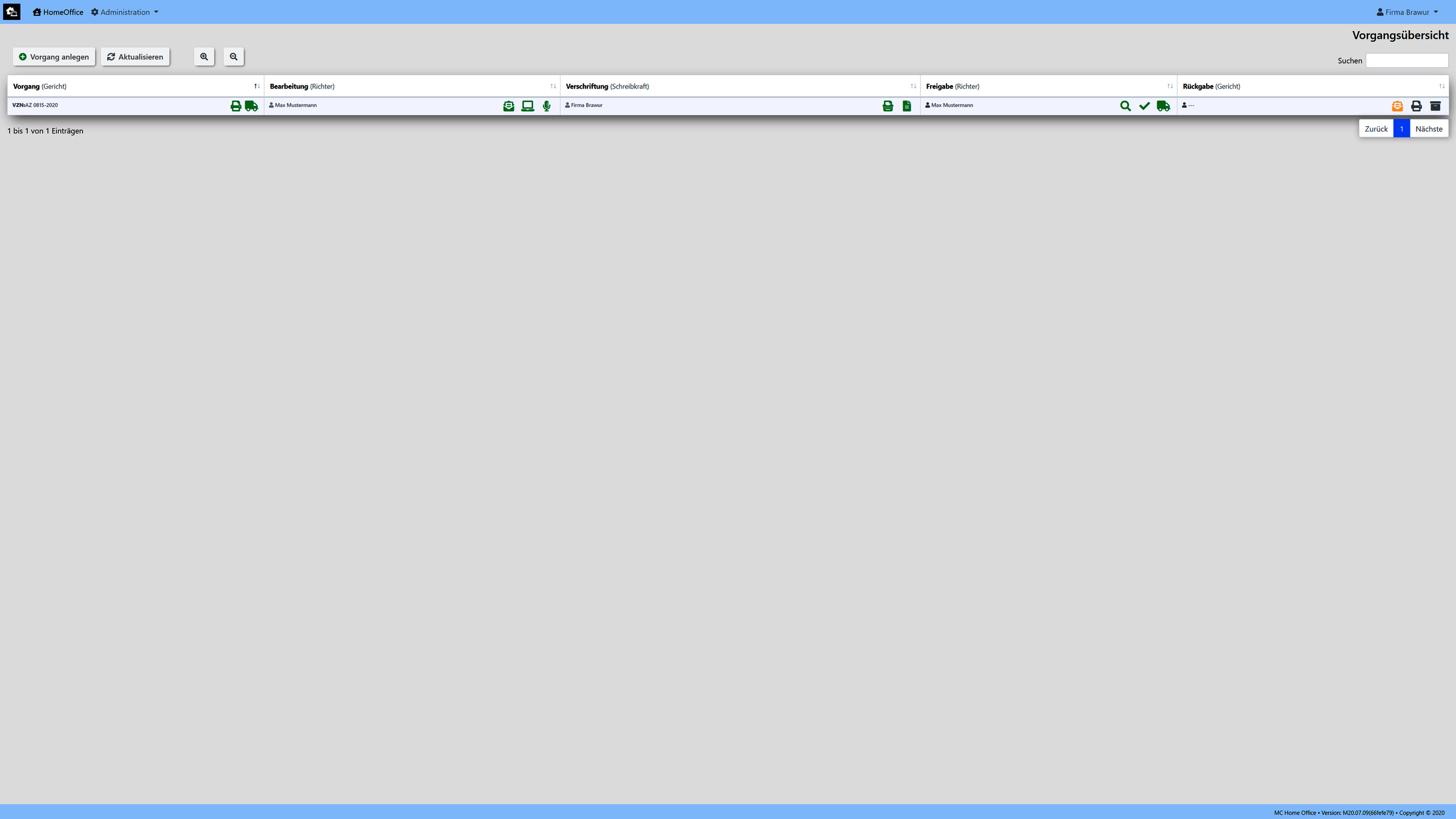

Unsere Umsetzung wurde exemplarisch für den Arbeitsablauf eines Gerichtes realisiert. (Kann aber auf kundenwunsch auch an jedes andere Szenario angepassen bzw. umgesetzt werden.)

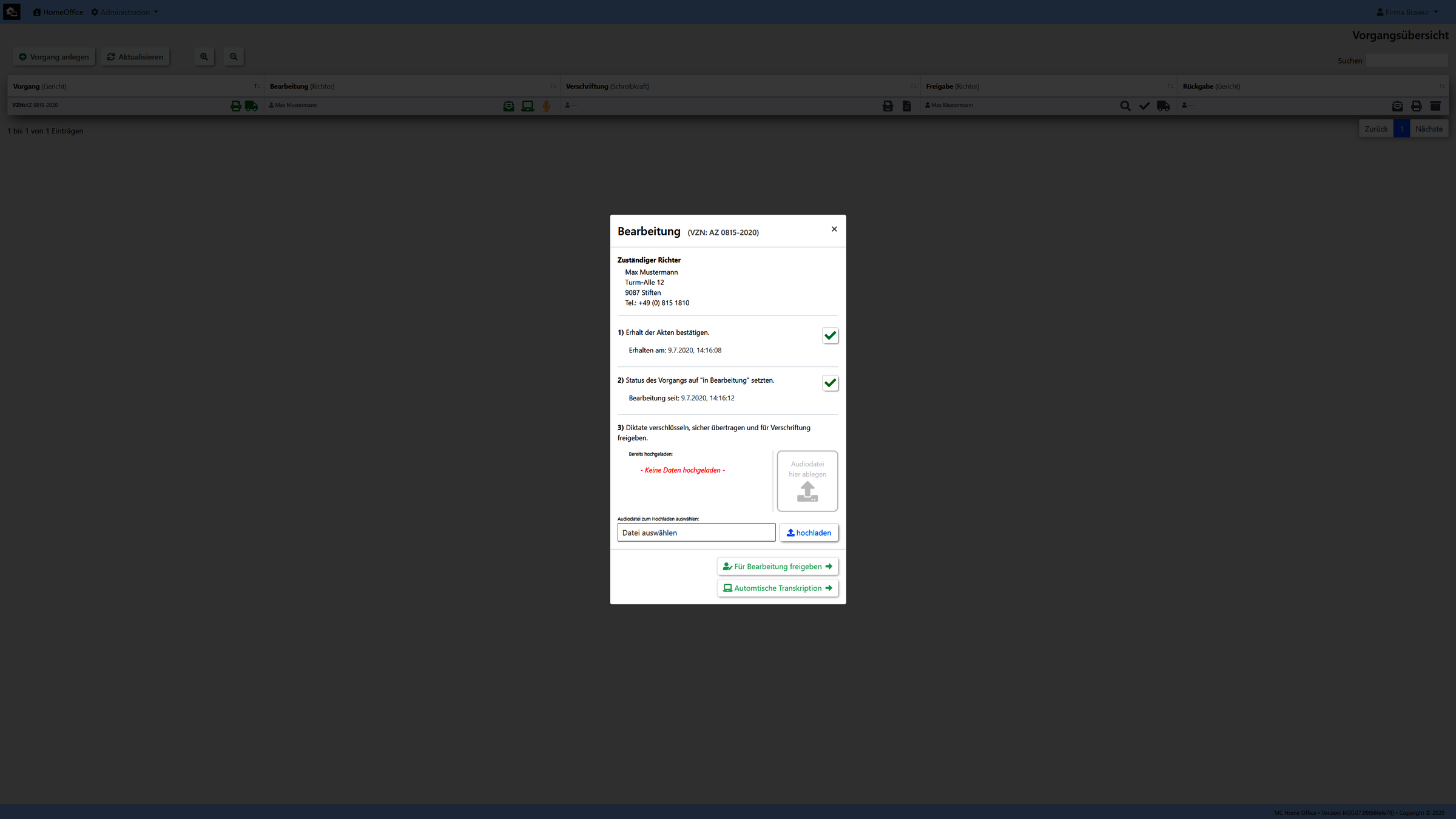

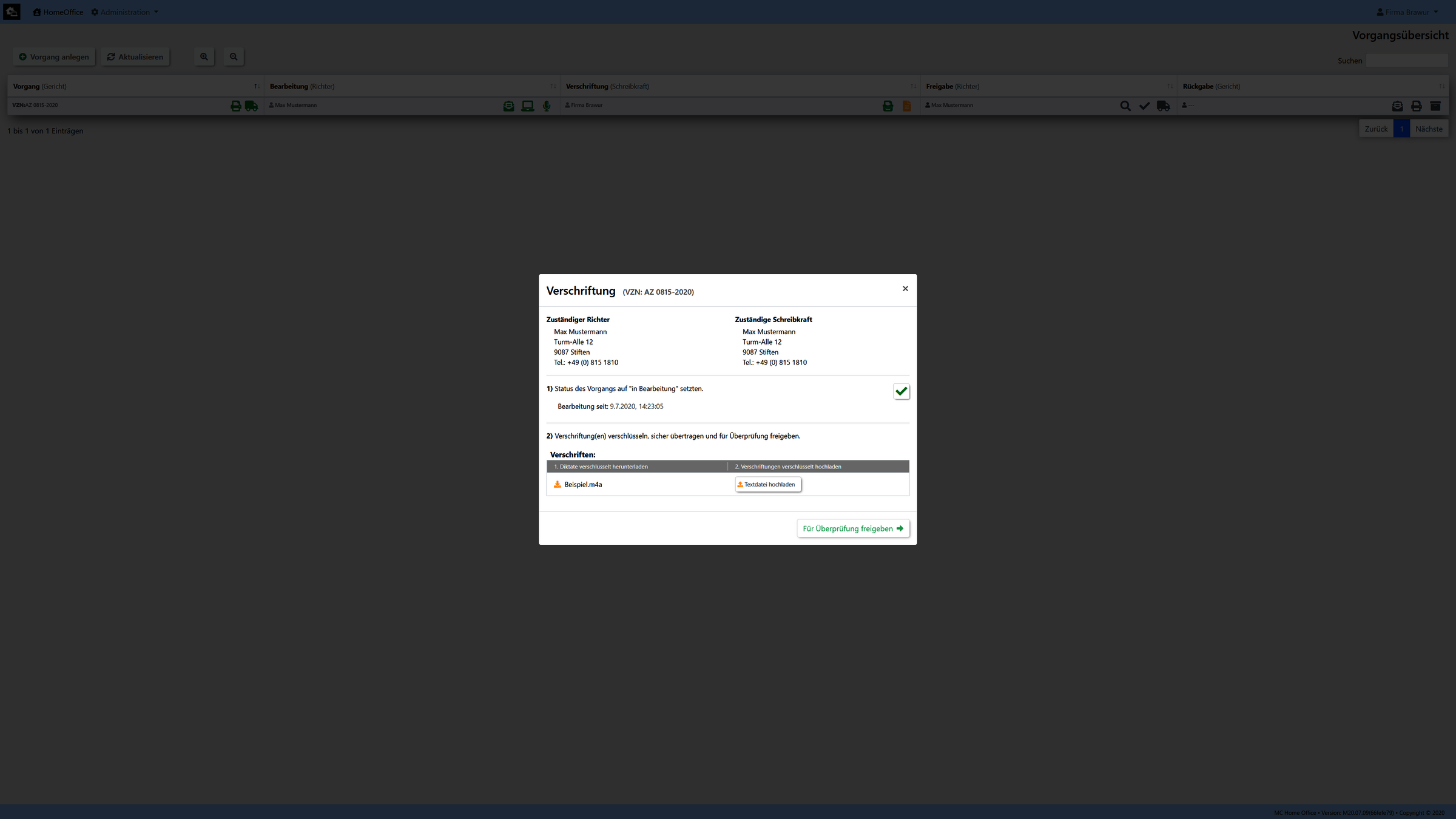

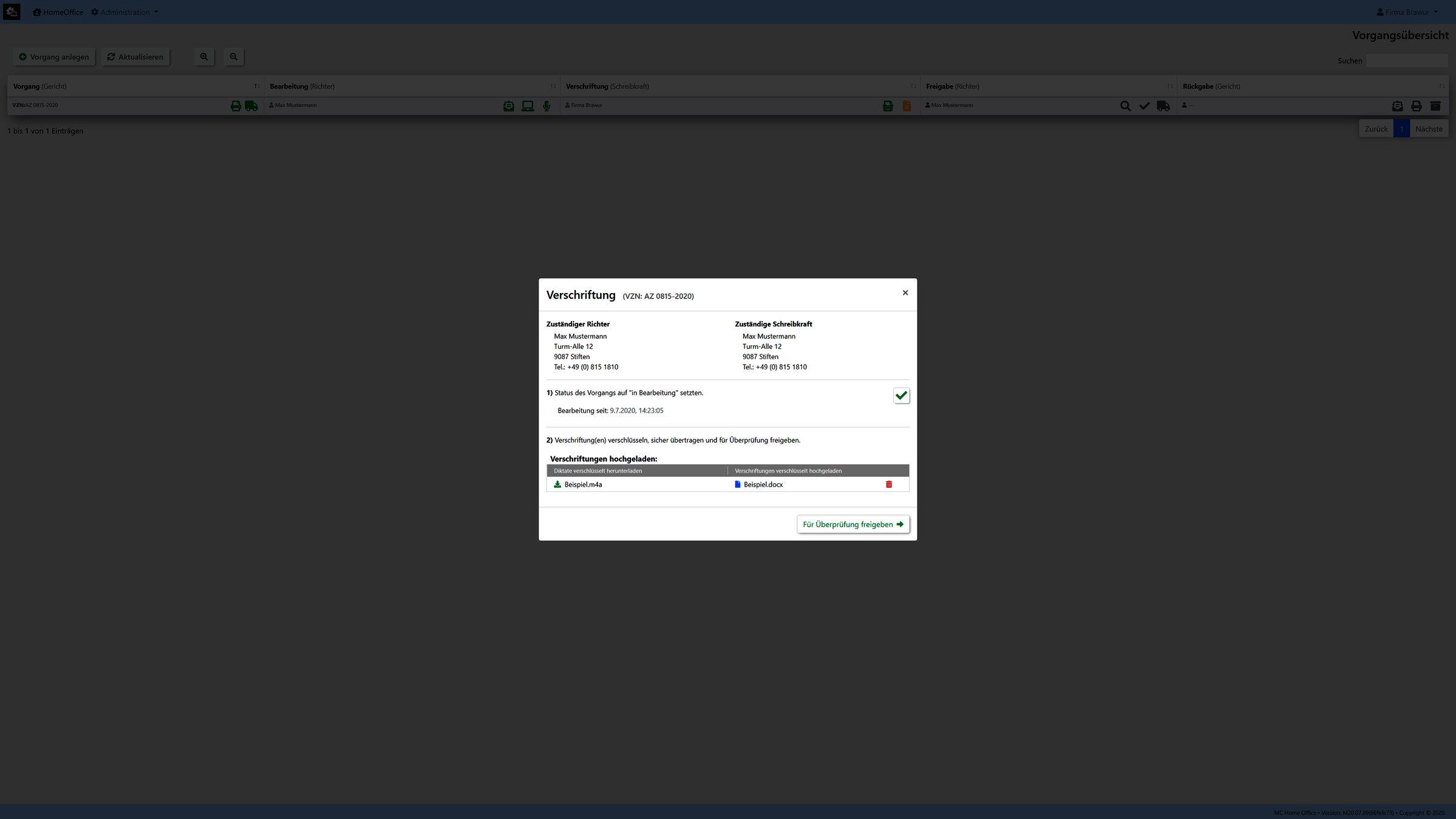

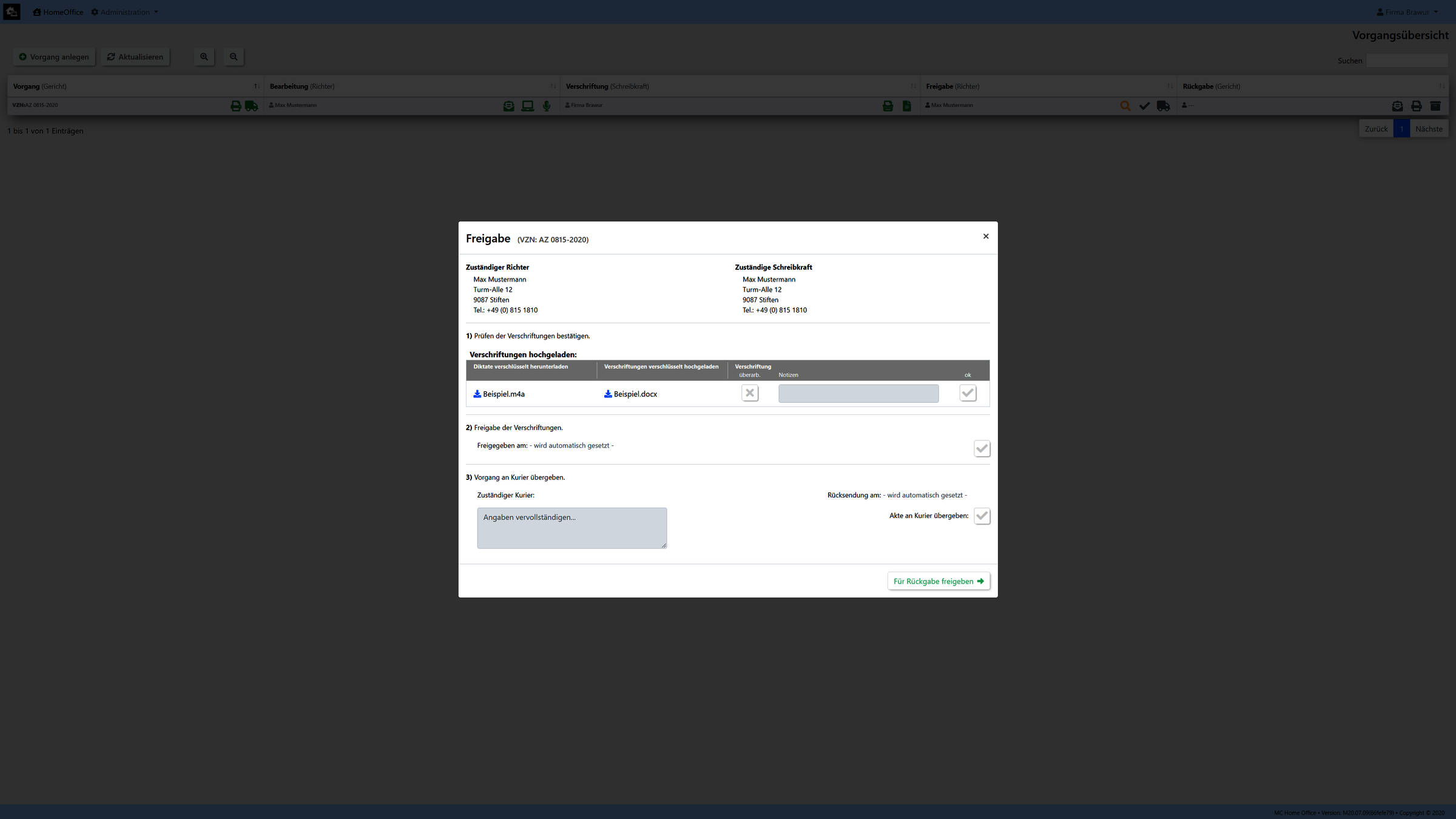

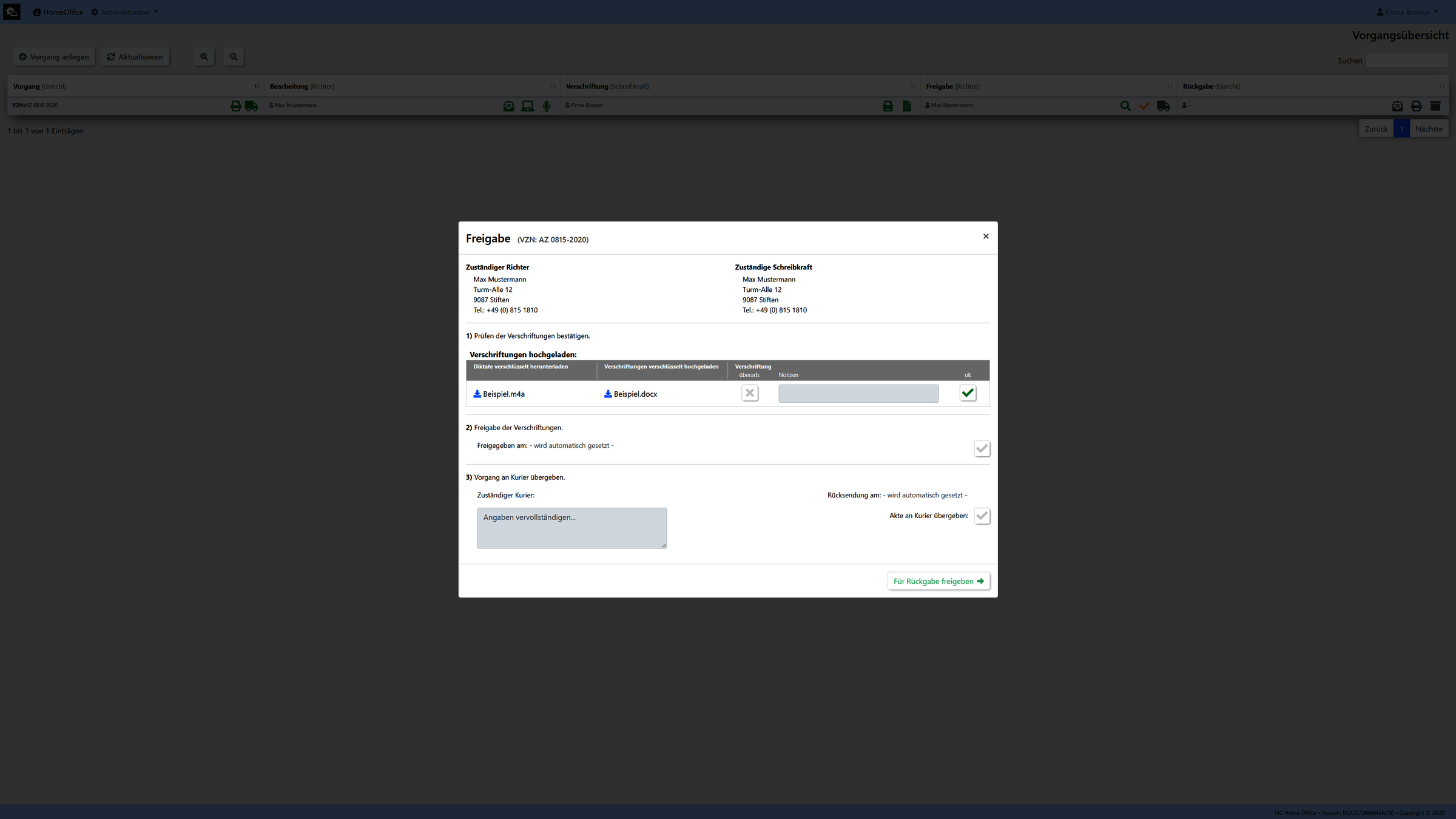

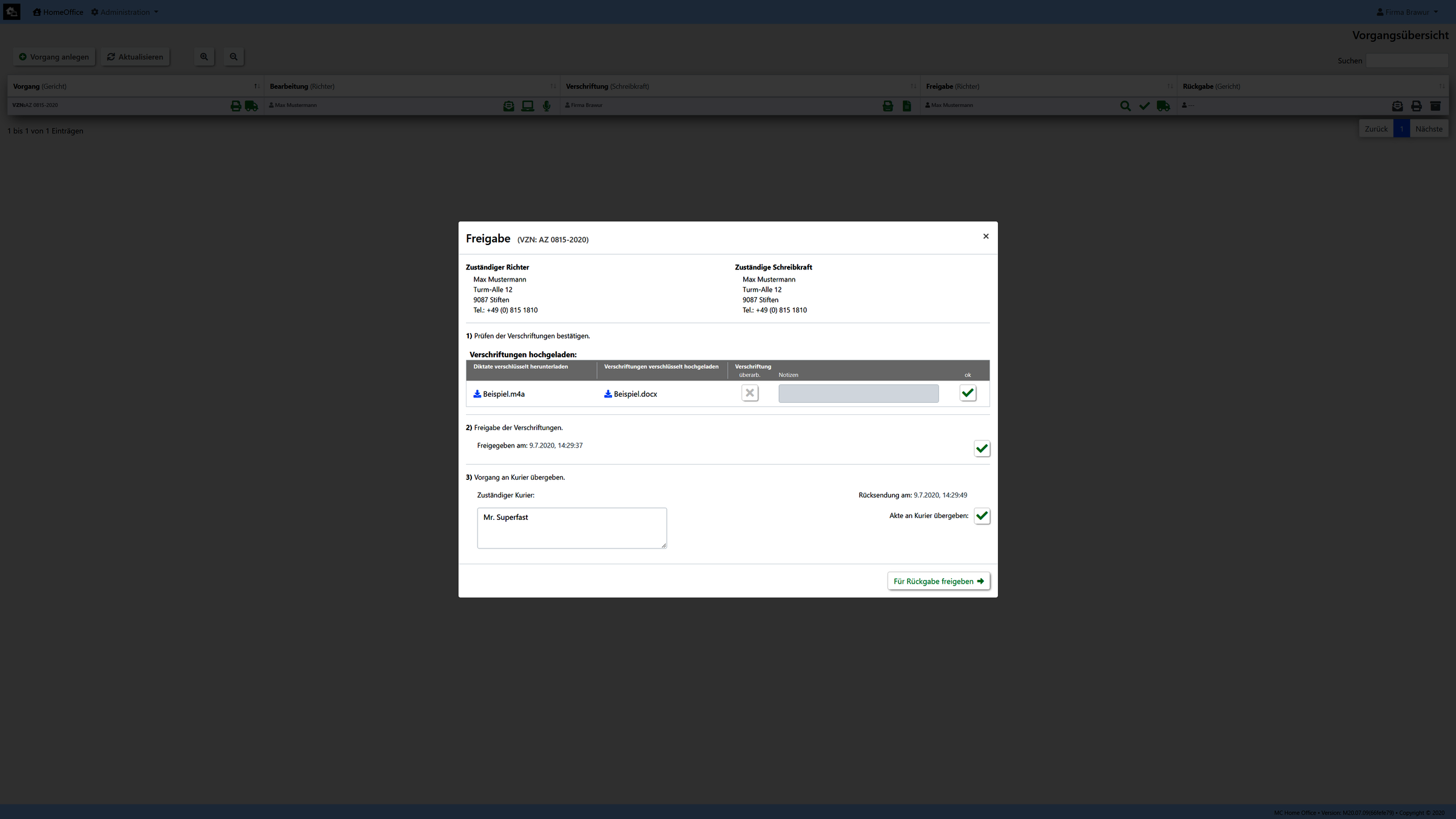

Hierzu werden alle relevanten Arbeitsschritte, von der Übersendung der Gerichtsakten per Kurier an einen Richter bis zur Ablage aller erstellten Schriftsätze zu dem Vorgangang in der Akte bei Gericht, von der Software vorgegeben und in einer Log-Dateil zusammengefasst und dokumentiert.

Die Übertragung von Diktaten und Schriftsätzen erfolgt dabei komplett verschlüsselt, unter Berücksichtigung der DSGVO, über einen Server in Deutschland.

Nutzerrechte

Die Rechte der einzelnen Nutzer kann in Nutzergruppen zentral und einfach konfiguriert werden.

Nutzer haben nur die für sie relevanten Funktionen im Zugriff.

Desweiteren sehen sie nur jene Vorgänge, die ihnen zugeteil sind. Diese Berechtigungen können hirarchisch gegliedert werden.

Screenshots